آژانس ملی امنیت امریکا احتمالا از سال ۲۰۱۰ از آسیبپذیری WPA2 با خبر بوده است

خلاصه: هفته گذشته خبر بسیار مهمی در مورد ضعف پروتکل WPA2 منتشر شد. ضعف استاندارد این پروتکل امنیتی شبکههای بیسیم امکان شنود ارتباطات وایفای را که با WPA2 حفاظت شده به هکرها میدهد. اکنون کارشناسان بر اساس مدارک قبلی افشا شده توسط ادوارد اسنودن حدس میزنند که آژانس ملی امنیت امریکا (NSA) از این آسیبپذیری مطلع بوده و از آن سو استفاده مینموده است.

پس از انتشار آسیبپذیری بحرانی روی پروتکل WPA2 که وظیفه آن حفظ امنیت ارتباطهای بیسیم است و به هکرها اجازه شنود ارتباطات رمز شده توسط این پروتکل را میدهد، متخصصان در مورد این آسیبپذیری از NSA سوال نمودهاند. این آسیبپذیری که به نام KRACK شناخته میشود همه ابزارهایی که از ارتباط وایفای استفاده میکنند را تحت تاثیر قرار میدهد.

کارشناسان معتقدند که NSA از این ضعف امنیتی با خبر بوده و هدف آن استفاده از این آسیبپذیری با استفاده از کدهای اکسپلویت خود بوده است. سخنگوی آژانس ملی امنیت امریکا پاسخ این ادعای کارشناسان را نداده و گفته که این مساله طبیعی برای آژانسهای امنیتی امریکا است؛ اما سایت خبری ZDNET این شایعه را ایجاد نموده که در مورد استفاده از آسیبپذیری پروتکل WPA2 در آژانسهای امنیتی امریکا اطلاعاتی دارد. در بعضی موارد آژانسهای امنیتی امریکا پس از پی بردن به آسیبپذیری که تاکنون افشا نشده، آنها را به عنوان ابزارهایی برای اهداف خود به کار میبرند.

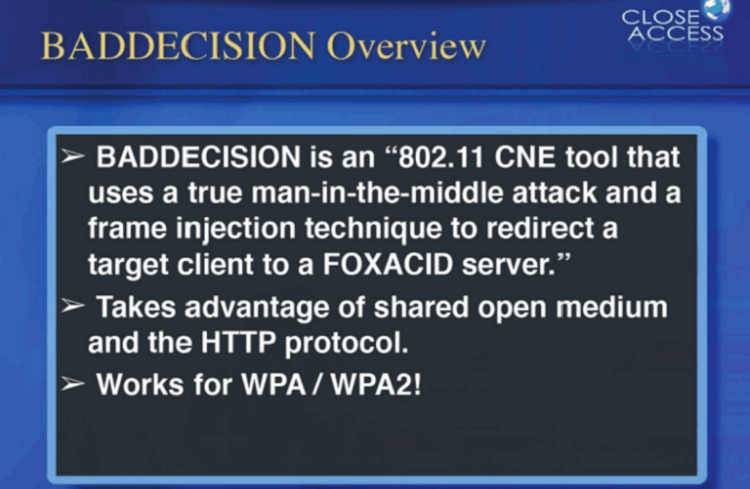

بر اساس اسناد محرمانهای که ادوارد اسنودن، افشاگر معروف در سال ۲۰۱۰ افشا نمود، NSA ابزاری با نام BADDECISION را توسعه داده که برای حملات مرد میانی و تزریق فریم برای تغییر مسیر کاربر به سمت سرور FOXACID استفاده میشود. این اکسپلویت NSA برای حمله مرد میانی در شبکههای بیسیم که با پروتکلهای WPA و WPA2 حفاظت میشوند کاربرد دارد. پلتفرم FOXACID به کاربران NSA اجازه میدهد که بهترین بدافزار را با توجه به هدف مورد نظر به صورت خودکار روی آن نصب کنند.

اطلاعات در مورد ابزار BADDECISION با توجه به اینکه به این مساله اشاره دارد که میتواند با وجود پروتکلهای امنیتی WPA و WPA2 اقدام به حمله و نفوذ کند میتواند نشان دهنده این باشد که NSA لااقل از سال ۲۰۱۰ از این آسیبپذیری با خبر بوده است. اما این که با قطعیت بتوان گفت BADDECISION نسخه اولیهای از KRACK بوده است سخت است، زیرا بر اساس گفتههای قبلی کارمندان NSA که شبکه خبری ZDNET منتشر نموده بوده BAADECISION شبیه ابزار Ettercap بوده که با استفاده از جعل آدرس ARP اقدام به حمله مرد میانی میکرده است.

با این تحلیلها نمیتوان با قطعیت گفت که آژانس ملی امنیت امریکا از این آسیبپذیری قبلا اطلاع داشته، اما مسالهای هم نیست که دور از ذهن باشد و افشاگریهای مختلف علیه این سازمان امنیتی نشان داده که ابزارهای هک مختلف و آسیبپذیریهای روز صفرم متعدد از سلاحهای این سازمان برای جلو بردن اهداف خود بوده است.

مرکز تخصصی آپا

مرکز تخصصی آپا